リスクアセスメントにおける4つのプロセス

前のコラムではリスクと課題の違いを示しました。これで、リスクとは何か?について理解が深まったかと思います。

そこで、ここから本題のリスクアセスメントの実施方法について説明します。

なお、前回のコラムで、リスクは業種や業務に関係しないで共通の概念ということを説明しましたが、当然ですが、ここから記述するリスクアセスメントの実施方法も業種や業務に関係せず共通です。このコラムは情報セキュリティ中心に書いていますが、他の業種・業務でも同じステップで実施してください。

リスクアセスメントは

1.リスク基準の設定

2.リスクの特定

3.リスクの分析

4.リスクの評価

の4つのステップで順番に実施します。

リスク基準の設定

リスク基準の設定で必要なことは、リスク受容基準の設定と、どういう頻度でリスクマネジメントを実施するか、会社としての方針を定めることが必要です。

リスク受容基準

最初のリスク受容基準について詳細はこの後に説明しますが、リスク評価時に、「リスク低減」、「リスク受容」、「リスク移転」、「リスク回避」の4つに分類します。このうち、「リスク受容」以外は何かしら対応を行うことになりますが、「リスク受容」だけは対応を行わないという判断となるので、事前にその基準を決めておく必要があります。つまり「リスク低減」などの対応を行うよりは、費用対効果等を考慮すると「リスクを受容」した方が良いと会社として判断する基準値になります。多くは発生可能性が低いリスクや、仮にリスクが発現しても影響度や低いリスクが対象になります。

リスクアセスメントの実施頻度の基準

次に、リスクアセスメントを実施する頻度を予め決めておく必要がありますが、通常は年に1回は実施した方が良いです。世の中の状況は日々変化しているので、場合によっては年1回でも少ないかもしれません。そのため、会社の事業における変化が発生した時にリスクアセスメントを実施すると効果的です。例えば、新たな事業を始めるとき、新たな営業所を出すとき、新たなシステムを導入するとき、N/Wを変更するときなど、いろいろありますが、会社として新たに何かを始めるときや、変更するときは必ずリスクがありますので、リスクマネジメントの実施は必須です。

リスクの特定

リスクの洗い出しのポイント

次にリスクの洗い出しを行います。つまり、リスクアセスメント対象の業務等におけるリスクを洗い出す作業になります。リスクアセスメントではここが一番難しく、厄介な作業になります。つまり、初心者の方は何がリスクなのかピンとこないと思います。一般的には、リスクの特定については有識者が入って行うことが多いです。有識者はリスクアセスメントの対象となる業務について詳しく知っているため、日常的に、どこにどういうリスクが潜んでいるか把握していることが多いです。有識者の力を借りてリスクの特定を行いましょう。しかし、いくら有識者とはいえ、自分の担当した範囲しかわからないでしょう。そのため有識者を複数名集め、一堂に会してブレーンストーミングのような形式(参加者が自由にリスク案を出し合うやり方。他人が出したリスク案に意見を言わないで案を出しやすくすることがポイント)で洗い出ししましょう。

2つのリスク洗い出しの手法

情報セキュリティでリスクを洗い出す方法として2種類あります。

一つは「詳細リスク分析」と言われる方法、もう一つは「ベースラインアプローチ」という方法です。

「詳細リスク分析」は、情報セキュリティリスクの洗い出しでは情報資産がベースになるので、最初に自社が保有する情報資産を洗い出し、それを「情報資産台帳」に書き出します。情報資産とは、「紙媒体の情報」、「電子データ」、「ハードウェア」、「ソフトウェア」などが一般的で、これらを可能な限り洗い出します。そして、これら情報資産に潜在しているリスクを個々に特定するというやり方ですが、そもそも情報資産の分量が膨大になるため、かなりの資源(時間、人、費用等)を必要とします。そのため、ライフサイクル等が似通ったような資産は一つにまとめて書き出すなど工夫が必要です。

もう一つの「ベースラインアプローチ」は、あらかじめ設定されたセキュリティレベル(ベースライン)に基づき、対象システムのリスクを評価する方法です。

具体的な設定方法としては、ISO/IEC 27001:2022 情報セキュリティマネジメントシステムやIPA 情報セキュリティマネジメント基本方針などの資料などを参考に、業界標準やベストプラクティスに基づいたセキュリティ基準を適用する方法です。実際には、現在の状況とベストプラクティスとの差分をリスクとしてとらえるため、担当者の知識や経験に依存せず、短期間かつ低コストで実施可能な一方、個々のシステムや組織に特有のリスクを十分に評価できない可能性があります。

リスクの具体的な書き方

次に、具体的なリスクの書き方です。

リスクの書き方ポイントとして、リスクとして何が目標達成の阻害要因かを書きますが、リスクへの対応策を考えるうえで重要なのは、阻害要因の原因を明確にすることです。つまり、情報セキュリティのリスクとして情報が漏えいするリスクとありますが、原因はいろいろあります。

リスクを「情報が漏えいするリスク」と書いてあったら、その後のリスク対策を考える時、具体的な対策が思い浮かぶでしょうか?

情報が漏えいする原因として、例えばメールの誤送信であったり、紙媒体の紛失、ノートPCの盗難など原因はいろいろあります。どれであっても発生したときの影響は情報漏えいですが、対策は全て異なります。

メール誤送信対策は宛先や本文、添付ファイル(中身の確認まで含む)の確認をしっかりやることが対策になります。紙媒体の紛失は、社内であれば帰宅時に所定の施錠できる保管場所で施錠保管すること、社外への持ち出し時は鞄に入れ、鞄を紛失しないよう常に身に着けておくことが対策になります。ノートPCの盗難対策は、社外での作業中や持ち運ぶときに常にノートPCから目を離さないことが対策としてあげられます。このように、リスクが発現した場合の影響は同じでも原因により対策が異なるので、リスクは原因ごとに洗い出す必要があることはご理解いただけたかと思います。

さらに、リスクの表現方法ですが、「○○により、△△するリスク」と書くと分かりやすく、対策も立て易いと思います。○○には原因、△△には影響を書きます。先に書いた事象を例にとると、「メール誤送信により、顧客機密情報が漏えいするリスク」と書くと、原因やその原因によりどういう影響が発生し、何がリスクかということが明確になり、そのリスクに対する対応策を検討し易くなります。

リスクの分析

リスクの分析方法

リスクの分析は、1で洗い出した各リスクにおける発生可能性と影響度を判断するステップになります。人により判断が異なることがあるので、有識者を入れて議論し会社全体で判断してください。

・発生可能性とは、当該リスクが発生する頻度を表したものです。

・影響度とは、そのリスクが発生したとき、会社の事業にどれだけのインパクトを与えるかを指標としたものです。

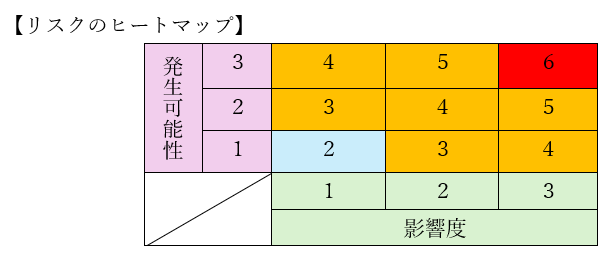

ヒートマップ

一般的には、次に示すようなヒートマップを作成し判断します。

※これは一例なので、これを参考に会社で決めてください

【発生可能性】

1:数年に1回程度発生

2:年に1回程度発生

3:月に1回程度発生

【影響度】

1:会社の経営に及ぼす影響は非常に軽微

2:事象によっては会社の経営に影響を及ぼすことがある

3:会社の経営に及ぼす影響は非常に甚大

【リスクの重要度】

リスクの重要度は発生可能性+影響度の値で、ヒートマップで明らかなように

2~6で表されます。

このうち、例えばリスクの重要度が2の場合はリスクが発現しても、その影響度

を費用対効果で判断すると、何も対策を行わない方が良いという判断のもと、

対策を行わないことにします。これが、1の「リスク基準の設定」で示したリスク

受容基準になります。この基準はリスク対応を行わない判断となる重要な基準の

ため、経営層が判断する必要があります。

リスクの評価

最後はリスクの評価になります。

リスクの評価は4つに分類します。

・リスク低減:リスク対策を行い、リスクが発現しないようにする、あるいはリスクが

発現しても影響度を低減させる対策を取ることです。対象はリスク重要度が3から5の

リスクになります。

・リスク受容:これは3の「リスクの分析」でも書きましたが、費用対効果の判断により

リスク対応を行わずリスクを受容することです。対象はリスク重要度が2のリスクに

なります。

・リスク移転:リスクが発現した場合に、そのリスクの影響を他社に移転する行為です。

具体的に多い対策として、サイバー保険に加入することです。サイバー保険に加入する

ことで、サイバー攻撃を受け、調査費用、復旧費用、損害賠償費用などいろいろかかり

ますが、費用面のリスクを他社に移転する例と考えればよいでしょう。対象はリスク

重要度が3から5のリスクになります。

・リスク回避:これは、リスクが発現する業務等を止める(無くす)ということです。

非常にリスクが高い業務については、仮に発生した場合経営に多大なインパクトがある

ケースなど、その業務自体から撤退するなど経営判断する指標となります。先のヒート

マップで考えるとリスク重要度が6のものになります。

リスクの評価では、各リスクの発生可能性及び影響度からリスクの重要性を判断し、

「リスク低減」、「リスク受容」、「リスク移転」、「リスク回避」の4つに分類することに

なります。